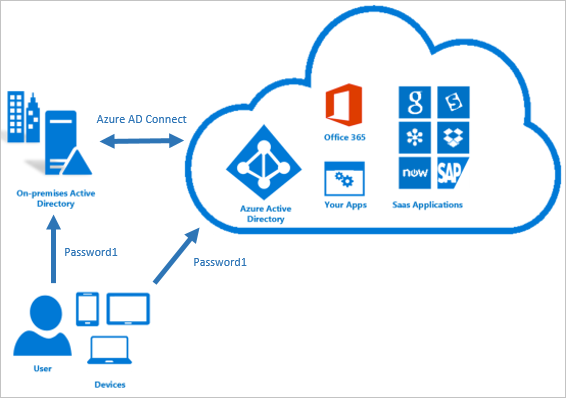

Azure AD dient als Cloud-basierter Identitätsspeicher, der dort vorhandenen Benutzern den Zugriff auf Cloud-Dienste von Microsoft erlaubt. Das betrifft etwa den Zugang zu Office 365 oder anderen im Azure AD registrierten SaaS-Anwendungen. Wenn man die Konten nicht doppelt pflegen möchte, dann kann man sie mit dem lokalen AD synchronisieren.

Den Zugriff auf Microsoft-Cloud-Dienste wie O365 oder Dynamics zu kontrollieren, braucht man Benutzeridentitäten in Azure AD. Wie diese dorthin kommen, ist letztendlich egal, aber bei einigen hundert Benutzern will sie niemand von Hand anlegen.

Konten für SSO synchronisieren

Zwar gibt es in Azure Hilfsmittel wie die Massenerstellung von Benutzern und Gruppen durch den Import von CSV-Dateien, doch die eigentliche Erstellung ist für die meisten Unternehmen gar nicht das Problem. Der weitaus wichtigere Grund, eine Lösung wie Azure AD Connect einzusetzen, besteht darin, dass Endnutzer sich mit ihrem in der lokalen Umgebung verwendete Benutzernamen samt Passwort auch bei Cloud-Angeboten anmelden möchten. Das vereinfacht viele Dinge und verbessert den Komfort für Benutzer, weil diese keine zusätzlichen Anmeldedaten benötigen. Administratoren profitieren davon, dass sie identische Credentials nur einmal speichern und verwalten müssen.

Integration weiterer Anwendungen

Da das Azure AD zudem eine Identity-as-a-Service-Lösung darstellt (IdaaS), können auch lokale oder externe Cloud-Apps dieses als Identitätsquelle nutzen. Dafür stehen moderne HTTP-basierte Authentifizierungsprotokolle und Verfahren wie SAML zur Verfügung. Benutzer können sich so mit ihren bestehenden lokalen ADDS-Credentials beispielsweise bei Microsofts App Portal anmelden und haben dann Zugriff auf sämtliche SaaS-Anwendungen, die für sie im Azure AD registriert und freigegeben sind.

Die Anmeldeseite lässt sich bei Bedarf im Azure AD mit einem unternehmenseigenen Branding versehen.

Seamless Single-Sign-on

Azure AD Connect lässt sich zudem für Seamless Single-Sign-on konfigurieren. Benutzer können sich dann nicht nur mit ihrem vertrauten User Principal Name (UPN) nebst Passwort anmelden, sondern überhaupt auf ein weiteres Login verzichten, sofern sie in der lokalen Domäne über ein vertrautes Gerät bereits authentifiziert sind. Sie haben dann zum Beispiel im Myapplications-Portal Zugriff auf alle für sie freigegeben SaaS-Apps.

Benutzerdefinierten Domänennamenim Azure AD

Damit Seamless Single-Sign-on das geschilderte Benutzererlebnis bietet, muss man zunächst den im ADDS lokal verwendeten Namen der Domäne im Azure AD als so genannten benutzerdefinierten Domain Name (Custom Domain) eintragen. Dieser entspricht bei den meisten ADDS-Implementierungen dem verwendeten DNS-Domain-Namen. Es gibt mehrere Möglichkeiten, dies zu tun, denn die Konfiguration von Azure AD ist wahlweise aus dem Azure-Portal oder Office 365 Admin Center erreichbar.

Im Azure Portal müssen Sie nach dem Dienst Azure AD suchen und dann dort auf Namen der benutzerdefinierten Domänen klicken. Mit Benutzerdefinierte Domäne hinzufügen können Sie dann eine Domäne, die sich in Ihrem Besitz befindet, in Azure AD registrieren. Dazu müssen Sie den an dieser Stelle angezeigten TXT-Datensatz mit dem Wert unter Ziel- oder referenzierte Adresse bei Ihrem Registrar anlegen, damit Azure den ordnungsgemäßen Besitz der Domäne durch Auslesen dieses Datensatzes überprüfen kann.

Das Ergebnis könnte dann aussehen wie in der folgenden Abbildung.

Im O365-Admin-Center finden Sie die Domäneneinstellungen unter Einstellungen => Domänen.